Долгое время слежка властями за гражданами была темой шуток про теории заговоров, но если 20 лет назад технологии для шпионажа были несовершенны, то сейчас они становятся темами расследований и крупных международных скандалов. Какие технологии зла сейчас используют российские власти? Теплица разобралась в этом вопросе.

Под технологиями зла мы имеем в виду прежде всего те, что угрожают правам и свободам человека и гражданскому обществу в целом. Эти технологии используются, например, для преследования журналистов, правозащитников, политических оппонентов и других акторов, обеспечивающих соблюдение прав человека, и для репрессий против обычных граждан.

Социолог Лилия Земнухова, исследующая этику технологий и прогресса, предлагает для удобства разделить eviltech на пять групп:

- hardware (инфраструктурные) — к ним относится СОРМ;

- software (ПО, программы) — российские сертификаты, программы для слежки;

- аппаратные — военизированные дроны (про них мы отдельно писали в материале);

- социотехнические системы — распознавание лиц, соцмониторинг, онлайн-голосование;

- социальный инжиниринг — «фабрика троллей».

Разберем эти виды технологий зла по порядку.

СОРМ + пакет Яровой = 💩

Российские власти используют систему оперативно-розыскных мероприятий (СОРМ) с 1996 года — сперва для прослушивания телефонных звонков, а затем и для слежки в Интернете.

СОРМ входит в категорию hardware, это инфраструктурное оборудование. Оно представляет из себя обычный сервер, на который предустановлено специальное программное обеспечение, ищущее в потоке контента и пользовательских метаданных определенную информацию.

СОРМ-1 отвечает за телефонную связь и СМС, СОРМ-2 за обращения в Интернет, а самый новый комплекс — СОРМ-3 — разработали для реализации «закона Яровой», он собирает наиболее полную информацию об интернет-пользователе.

По сути, провайдер должен подключить оборудование СОРМ к прямым каналам связи с местным УФСБ. Для операторов информация зашифрована, а для службы безопасности — открыта. Сотрудники службы могут без ведома оператора получать доступ к этой информации. ФСБ все еще должна получить для этого судебное решение, но в ФЗ «Об оперативно-розыскной деятельности» есть исключение, когда это можно сделать задним числом.

Согласно закону, интернет-провайдеры и операторы связи обязаны получить лицензию и для этого установить СОРМ. В январе 2023 года Госдума в первом чтении приняла законопроект об увеличении пошлины за получение лицензии с 7500 до 1 млн рублей. Летом Минцифры объясняло эту инициативу тем, что, мол, недобросовестные операторы пользуются дыркой в правилах лицензирования и, например, когда Роскомнадзор выявил нарушение, не платят штраф, а пишут заявление о прекращении лицензии и сразу оформляют новую. И Минцифры якобы пытается избавиться от операторов и провайдеров, нарушающих требования о слежке.

Примечательно, что СОРМ обязаны закупать сами провайдеры, обеспечение работоспособности канала и оборудования также лежит на них — вернее, на их клиентах. Ведь, оплачивая услуги связи, клиенты фактически сами оплачивают покупку и обслуживание техники для слежки. Сами комплекты СОРМ операторы покупают только у компаний, одобренный ФСБ. По данным журналистов, 80% этого рынка принадлежит бизнесмену Алишеру Усманову.

При чем тут «закон Яровой»? Именно эта новелла вывела слежку через СОРМ на новый уровень и сделала технологией, активно использующейся для ограничения свобод граждан. «Благодаря „закону Яровой“ все записывается и сохраняется. То есть мало того, что вообще есть слежка, так еще и архив слежки. Все твои действия записываются, а потом их можно достать и использовать против тебя — даже спустя много лет», — объясняет Михаил Климарев, директор некоммерческой организации «Общество защиты Интернета».

Сертификаты «безопасности»

В сентябре 2022 года Минцифры предложило пользователям перейти на российские сертификаты безопасности, объясняя это тем, что зарубежные компании стали отзывать сертификаты у российских сайтов. Минцифры продвигают сертификаты как меру кибербезопасности и часто напоминают, что «Сбер» тоже выбрал отечественное решение. По словам вице-премьера Дмитрия Чернышенко, за 2022 год «Госуслуги» выдали почти 10 500 таких сертификатов.

Почему это технологии зла? Все становится ясно, если понять функцию TLS-сертификатов. Сертификаты — это гарантия шифрования данных пользователей. Браузеры, перед тем как дать возможность перейти на какой-либо сайт, запрашивают эту гарантию. Если она есть, значит, все в порядке и пользователь будет защищен, отдавая при переходе на страницу часть своих данных.

Раньше сертификаты выдавали несколько зарубежных компаний, часть из которых отказались сотрудничать с Россией после начала войны. Власти, в свою очередь, воспользовались ситуацией, чтобы наконец-то побудить россиян перейти на отечественные сертификаты, разговор о которых велся еще с 2016 года. При этом, согласно тому же «закону Яровой», все ключи шифрования должны передаваться на хранение, а значит, данные пользователей с паролями станут еще доступнее для силовых органов.

Кроме того, пользователи рискуют передать свои личные данные не только спецслужбам, но и мошенникам. «Главная опасность заключается в том, что ломается вся система безопасности современных интернет-систем. Это открывает ящик Пандоры, в эту нишу начинает ломиться огромное число мошенников. Ведь если раньше предупреждение браузера настораживало пользователей, то теперь без сертификатов браузеры будут предупреждать об опасности захода на все сайты с российскими сертификатами, будет вырабатываться некоторая толерантность к предупреждениям», — объясняет Михаил Климарев.

Шпионское программное обеспечение (spyware)

Spyware — это программы для не разрешенного пользователями сбора информации. Вы не давали разрешения о передаче своих данных, а злоумышленник их вытащил и использовал в своих целях. То есть речь о нелегальных программах слежки. Первые такие программы создавались в конце 1990-х и начале нулевых, и именно оттуда до наших дней доходят рекомендации не переходить по ссылкам из email-сообщений. Тогда, впрочем, spyware использовали не столько для шпионажа, сколько для интернет-мошенничества.

Доступность такого ПО в 2000-х выразилось в появлении термина stalkerware, придуманного, когда люди начали широко использовать платные программы для шпионажа за своими супругами или интимными партнерами. Работодатели не брезговали пользоваться stalkerware, чтобы следить, не бездельничают ли сотрудники. К счастью, к 2010 году в большинстве стран мира ввели законы, регулирующие использования шпионских программ.

Затем произошли несколько больших международных скандалов. В 2013 году американский IT-специалист Эдвард Сноуден передал журналистам доказательства использования spyware американскими спецслужбами для слежки за гражданами страны. Разгорелся скандал, и после эпопеи Сноудена правозащитники и даже ООН стали активно высказываться о недопустимости слежки, нарушающей право людей на приватность.

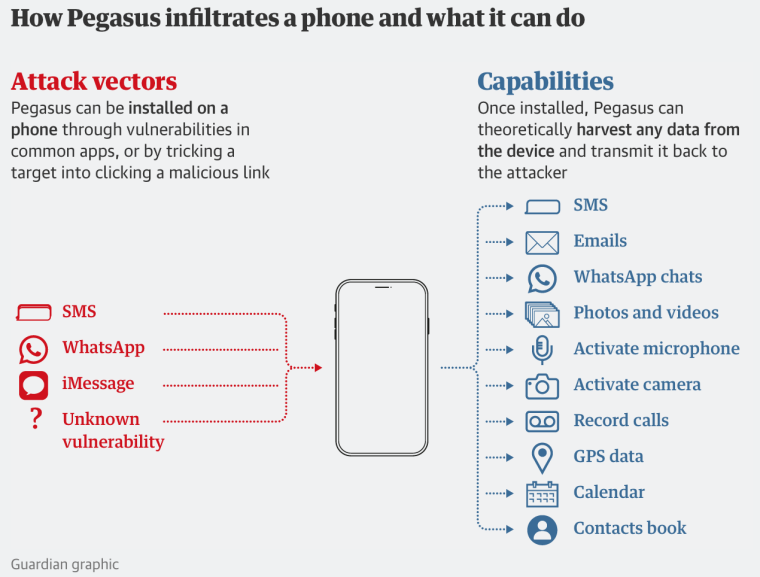

Затем в 2016 году мир впервые услышал о программе для слежки Pegasus, произведенной израильской компанией NSO Group. Разработчики позиционировали этот инструмент как средство адресной слежки за террористами. Поэтому покупателями якобы выступали только правительственные (правоохранительные) органы. Однако тоталитарные режимы использовали Pegasus для преследования и даже ликвидации оппозиционеров и активистов.

Pegasus — самое сложное и дорогое шпионское ПО в мире. Программа позволяет получить доступ к телефону и даже удаленно включить микрофон и камеру устройства без ведома владельца. Следы Pegasus обнаружили в десятках тысяч телефонов политиков, журналистов, правозащитников и активистов. Уже в 2017 году ООН призвал государства вступиться в борьбу с вредоносными ПО, и во многом благодаря усилиям правозащитников NSO Group обязали не продавать программу странам с авторитарными режимами, в том числе и России.

Россия, по данным Access Now, не закупала Pegasus или подобные программы (Predator, например), хотя они активно используются в соседних странах: Армении, Азербайджане, Узбекистане и Казахстане.

«Мы знаем, что Россия уже давно занимается хакингом, фишингом, кибератаками, но такое ПО, как Pegasus, ни мы, ни наши партнеры пока не обнаружили на устройствах активных членов гражданского общества. Apple, Google и другие большие компании заинтересованы в том, чтобы делать публичными такого рода обнаружения, если они случатся, — объясняет Наталья Крапива, экспертка по защите цифровых прав AccessNow. — Может быть, силовики считают, что более эффективны другие методы, например технологии массовой слежки или физическая слежка».

Но все же Россия в какой-то момент использовала подобные технологии. Еще одна израильская компания, Cellebrite, после недовольства правозащитников из-за попытки взлома телефона оппозиционерки Любови Соболь при помощи их программы разорвала деловые отношения с Россией.

Инфографика из доклада Access now. Перевод подписи: «В России Следственный комитет, который занимается преследованием Алексея Навального, Pussy Riot и активистки ЛГБТК+ Юлии Цветковой, хвастался использованием технологии Cellebrite более 26 000 раз. Под давлением правозащитников, в том числе Эйтая Мака, в марте 2021 года компания объявила о прекращении продаж в Россию».

Шпионские программы — недорогие, по меркам государств и корпораций. Pegasus стоит несколько миллионов долларов, и это самая дорогая программа. «Израиль не единственная страна, которая поставляет такие технологии, хотя именно там они самые сложные. Например, в Индии, которая является партнером России, есть своя индустрия шпионских программ», — отмечает Крапива.

Михаил Климарев считает, что многие страны, Россия в том числе, попросту не раскрывают данные о создании шпионских технологий: «Я уверен, что в России используется какая-то своя система. У меня нет никаких доказательств. Я никогда не встречал ничего, но я просто уверен, потому что у нас есть потенциал делать такие штуки. Как минимум две российские компании, Positive Technologies и Group-IB, обладают достаточными ресурсами для создания таких — хотя и не настолько сильных — программ».

Система распознавания лиц

Распознавание лиц — самая известная технология зла и одна из центральных тем в дискуссиях о гражданских цифровых правах по всему миру. И в России, и во многих других странах эта технология применяется не только для поиска преступников, но и для слежки за соблюдением карантина, для выявления участников протестов и даже поимки уклоняющихся от мобилизации.

«Роскомсвобода» ведет целую кампанию против использования в России системы распознавания лиц, где собирает истории людей, пострадавших от этой технологии. Правозащитники называют несколько причин для введения моратория на распознавание лиц:

- неправомерность. По закону граждане должны давать согласие на обработку биометрических данных, но получается, люди такого согласия не дают;

- злоупотребление. Сотрудники правоохранительных органов продают доступ за деньги или следят за своими родственниками и знакомыми;

- утечки персональных данных;

- ошибки в системе. В зависимости от национальности, возраста и пола, процент ошибочного распознавания достигает 35%. То есть среди подозреваемых более трети могут быть задержаны по ошибке.

«Социальный мониторинг» как массовое тестирование профайлинга

Летом 2020 года, в разгар карантина, власти Москвы запустили приложение «Социальный мониторинг» для отслеживания состояния здоровья заболевших коронавирусом. С момента анонса приложения Департаментом информационных технологий эксперты прогнозировали, что оно станет частью большого проекта по сбору данных и характеристик людей.

Так и случилось. Осенью 2020 года «Открытые медиа» обнаружили в материалах о закупках Департамента информационных технологий планы создать некий «обогащенный профиль» жителя Москвы. Такой профиль должен включать в себя данные о задолженности и штрафах, информацию о проездном документе и соцкарте. Система должна сопоставлять это с информацией из общественных точек доступа к Wi-Fi и от операторов, отслеживать «территориальные запреты» и «медицинские нарушения», а также учитывать данные соцопросов в отдельных районах города.

«Социальный мониторинг» оказался прекрасным примером социотехнической системы, то есть амбивалентного софта или приложения, которые позиционируются для определенного блага, но фактически собирают данные для иного использования.

Проекты по профилированию граждан запустили во многих регионах России. В 2022 году «Сетевые свободы» опубликовали доклад «Технологии политического профайлинга», где описали, как и с помощью каких инструментов власти не просто собирают данные граждан, но и распределяют их по группам. «Профайлингом в работе полиции и других силовых структур принято называть систематический сбор информации о потенциально неблагонадежных лицах», — разъясняется в докладе.

В докладе также отмечается, что, помимо времени начала и окончания ковидного карантина, адреса и скриншотов с камер наблюдения, в московской системе обнаружилась строчка с характеристикой на человека. Например, один человек был подписан так: «интересуется протестами (Беларусь, США)», другой имеет «протестный профиль в соцсетях, выложен пост об участии 23.01.2021 и видео задержания».

До прошлого года правозащитники, журналисты и эксперты многократно обращали внимание, что спецслужбы постоянно мониторят социальные сети и закупают для этого дорогие технологии. Признавали это и сами представители власти. Тот же Московский департамент информационных технологий подтверждал, что осуществляет контроль граждан с использованием объединенных данных алгоритма распознавания лиц, подключенного к Единому центру (ЕЦХД), приложения «Социальный мониторинг» и данных о местонахождении абонента, полученных от операторов связи.

«Профилирование опасно именно тем, что люди будут разделены по условным признакам. Так, возможно будет применять давление не на конкретного человека, а на группу людей. Можно представить себе, например, что по номерам машин всех чиновников в системе не будут выставляться штрафы за превышение скорости на 10 км, а только с 30+. Легко можно создать целую дискриминирующую систему», — считает Климарев.

Автоматический поиск нарушений иноагентов

Признание иностранным агентом в России стало не столько методом борьбы с журналистами и правозащитниками, сколько способом напакостить конкретным людям и организациям, обязав их заполнять отчеты и выплачивать штрафы за отсутствие дискриминирующей пометки.

На момент публикации этого материала в России почти 500 человек и организаций признаны иностранными агентами. Чтобы отслеживать их соцсети, комментарии и публикации в СМИ, используются определенные технологии.

«Пометки, как и любой другой контент, публикуемый онлайн, проверяется не вручную, а специальным софтом. На это потрачены огромные деньги из бюджета. И все это делается в рамках информационной безопасности и защиты граждан от угроз, исходящих от Интернета. Ну и, конечно, от иностранных агентов, которые, пользуясь Интернетом, видимо, представляют особую угрозу для национальной безопасности страны… Поэтому их посты в соцсетях мониторятся Роскомнадзором, скорее всего, теми же инструментами Радиочастотного центра», — рассказывает Галина Арапова, медиаюристка, руководительница «Центра защиты прав СМИ».

Еще до начала массовых блокировок, во время защиты редакций от различных форм цензуры, Арапова и ее коллеги регулярно сталкивалась с документами, исходящими от некоего Главного радиочастотного центра. Оказалось, что центр — «контора при Роскомнадзоре, хоть формально и автономная, но по сути обслуживающая его как технический центр фильтрации Интернета».

По словам Араповой, в этом центре не только используют специальные программные комплексы для фильтрации контента, но и «трудятся» эксперты, которые делают первичную экспертизу контента на предмет его запрещенного характера. «Не нужно идти к профессорам лингвистики — для РКН экспресс-экспертизу пишут теперь в Главном радиочастотном центре вчерашние выпускники по специальности «судебная экспертиза», которые специалисты во всем, от инженерии до языкознания. Они подкрепляют своим „экспертным мнением“ автоматическую фиксацию нарушений», — рассказывает Арапова.

Онлайн-голосование

Дистанционное электронное голосование (ДЭГ) в России впервые опробовали в Москве в 2020 году, а затем внедрили сразу в нескольких регионах на выборах в 2021 году. Эта технология, опять же, преподносилась как благо: мол, голосовать из дома удобнее и быстрее, к тому же безопаснее для здоровья при плохой на тот момент эпидемиологической ситуации.

Проблем с продуктом Департамента информационных технологий сразу несколько: и уязвимость для пользователей (нарушение тайны голосования), и возможность подделки голоса. При электронном голосования у наблюдателей нет возможности проконтролировать соблюдение тайны голосования или узнать, кто на самом деле голосует с помощью электронной системы. Наши коллеги из «Роскомсвободы» подробно разбирали техническую сторону системы электронного голосования и ее проблем.

В 2021 году российский программист Петр Жижин проанализировал исходный код системы ДЭГ и обнаружил «дыру», которая позволяет осуществлять вбросы. Через год, осенью 2022 года, специалист нашел новые проблемы — вместе со своими коллегами он проверил транзакции, которые проходили в системе ДЭГ при голосовании. Оказалось, что кандидатам, за которых должен проголосовать избиратель, присваиваются случайно сгенерированные идентификационные номера, ID. При этом в блокчейне, доступном для наблюдателей за электронным голосованием, этот цифровой код отсутствует.

К тому же перед выборами и во время них независимые журналисты сообщали о множестве более простых нарушений. Например, «Дождь» узнал, что жители Москвы за деньги могут зарегистрировать других людей на портале mos.ru, чтобы они проголосовали за поправки в Конституцию.

Вывод прост: российская версия системы электронного голосования скорее имитирует и фальсифицирует демократический процесс, чем помогает его оптимизировать.

Фабрики троллей

24 января издание «Афиша Daily» опубликовало новость в своем канале Telegram, что группа Panic!At the Disco прекращает деятельность. Под новостью стали появляться комментарии вроде «Да ладно вам, уходят компании — и уходят, мы займем свободное место». Такие комментарии пишут не люди, а «боты» — по сути, программа. С помощью технологии искусственного интеллекта программа находит «триггерные» слова — в данном случае, скорее всего, слово «прекращает» — и оставляет ряд заготовленных тематических комментариев.

Так называемые фабрики троллей — не уникальное российское социотехнологическое ноу-хау. Подобные проекты работают в разных странах как для политических целей, так и для коммерческих (например, рекламных). Однако именно российские тролли стали широко известны из-за вмешательства в президентские выборы в США в 2016 году.

Самая известная российская «фабрика троллей», связанная с Евгением Пригожиным, бизнесменом, близким к Путину, считается одной из крупнейших в мире. По словам одного из бывших сотрудников, в проекте работали от 300 до 400 человек. Это технологическое зло также работает на другой опасный тренд — постправду, то есть массовое недоверие качественной журналистике, научному знанию и утверждению в умах обывателей апатичной позиции «всю правду мы никогда не узнаем».