Вы уже знаете, как собирать донаты через крипту и как выбрать кошелек. Но даже идеальная схема рушится, если средства украдут через фишинг, malware или поддельный виджет.

Сегодня расскажем про реальные атаки на кошельки и донатные системы – от поддельных QR-кодов на сайтах до supply-chain взломов библиотек. Знать о них — базовая гигиена для НКО, тех, кто им донатит — и в принципе всех, кто использует криптовалюты, прежде всего, как более безопасные платежные средства.

Что вы узнаете из этого текста

- Почему кошельки НКО — лакомая цель

- Как атакуют экосистемы донатов

- Стоп-лист: что точно не надо использовать в донатах

- Как защищаться

Это спецвыпуск рассылки Теплицы. Мы регулярно рассказываем о том, как меняется мир безопасности и цифровых денег вокруг нас. Раз в месяц мы более подробно рассказываем о том, как себя защитить. Так как мы считаем тему особо важной, мы одновременно делаем рассылку и публикуем на сайте не сокращенную, а расширенную версию, где более подробно останавливаемся на различных кейсах и сценариях. Обычно мы делаем рассылку по понедельникам, а версию для сайта публикуем немного позже. Подпишитесь на рассылку — ее сложнее заблокировать, вы не пропустите от нас самое важное.

Почему кошельки НКО – лакомая цель

Атаки на крипто-кошельки – реальная угроза: в 2024–2025 годах украдено свыше $2 млрд (по данным Chainalysis) из-за взломов и физических угроз владельцам.

НКО и активисты – приоритетная цель. Вот, почему так выходит.

- Мошенники маскируются под «службы поддержки» или «виджеты донатов», особенно в Telegram/Discord.

- Донатные адреса публичны (из предыдущих выпусков нашей рассылки вы можете помнить: один адрес высвечивает весь граф пожертвований).

- Команды часто работают в спешке, не проверяя адреса и не обновляя антивирусы..

Российские хакеры охотятся на антивоенных активистов, а иранские – на донаты про-иранских организаций: создают поддельные сборы на BTC/ETH/XRP, где жертвы переводят средства на фейковые адреса.

Как атакуют экосистемы донатов?

1. Фишинг через виджеты и QR-коды

Мошенники клонируют сайты НКО, заменяя реальный адрес на свой. В 2025 году зафиксированы кампании с фейковыми «сборщиками» для пророссийских/про-иранских донатов: жертвы сканируют QR, вводят сид или подтверждают транзакцию в поддельном интерфейсе.

Чеклист защиты

- Проверяйте URL: используйте только официальные зеркала (через децентрализованные системы – как это работает, мы расскажем в следующих выпусках рассылки).

- Никогда не вводите seed в браузер или мобильный виджет.

- Сканируйте QR-коды только с доверенных источников. Проверяйте адрес в браузере перед подтверждением.

2. Malware и keyloggers для сид-фраз

Malware типа NetSupport RAT (программа удаленного доступа) маскируется под «CAPTCHA» или «фикс системы». Он крадет сид-фразы, пароли от расширений и данные кошельков. Malware крадет seed-фразы удаленно, но есть и более жесткие методы: похищения владельцев кошельков для физического доступа к средствам. Такие случаи участились в 2024-2025 годах.

Например, 21 января 2025 года во Франции злоумышленники похитили сооснователя Ledger Дэвида Балланда и применили физическое насилие, требуя €10 млн (~$11,5 млн) в BTC. Полиция спасла его и жену на следующий день, последнего из 10 похитителей поймали в Испании в марте 2026 года.

Риски для НКО – ransomware, блокирующий доступ к мультисиг (кошелек, где для перевода нужны подписи нескольких человек) или документам.

Чеклист защиты

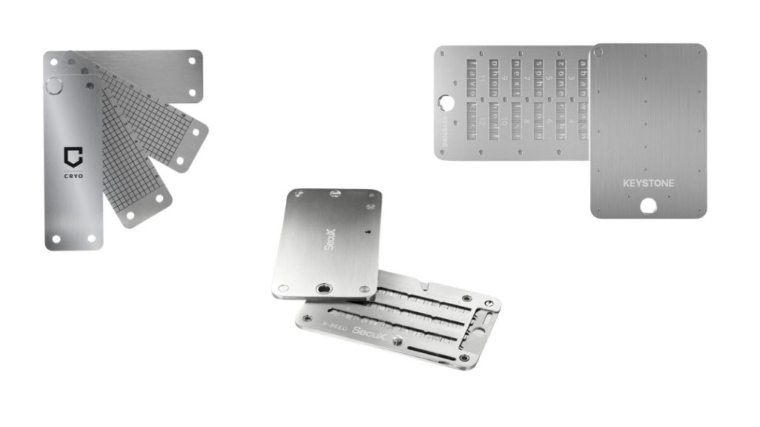

- Seed-фразы: только оффлайн (металлические пластины, не на бумаге/фото — вот тут можно узнать, как выбрать правильные).

- Hardware-кошельки: Ledger/Trezor с парольной фразой; подключайте их только к проверенным сайтам.

- Держите антивирус включенным и обновленным до последней версии; не открывайте подозрительные файлы.

3. Supply-chain атаки на библиотеки и расширения

Supply-chain атаки – это когда хакеры взламывают код библиотек или обновлений кошелька. Вредоносный код попадает к пользователям через обновления.

Кейс 1: Ronin Bridge (2022)

Северокорейские хакеры из Lazarus Group взломали приватные ключи валидаторов моста Ronin (Axie Infinity) и украли $625 млн. Для НКО – урок: даже считающиеся безопасными мосты и виджеты могут быть скомпрометированы.

Кейс 2: Ledger Connect Kit (декабрь 2023)

Злоумышленник через скомпрометированный аккаунт разработчика опубликовал вредоносную версию библиотеки Connect Kit (npm). Она перенаправляла средства из подключенных Ledger на адрес хакера. Пострадали десятки децентрализованных приложений, включая Revoke.cash; Tether и другие эмитенты заморозили часть украденных средств.

Чеклист верификации обновлений

- Если вы разрабатываете виджеты или добавляете внешние библиотеки на сайт, проверяйте подписи (для open-source – GitHub Releases с GPG; для npm – npm audit).

- Если обновляете кошелек: скачивайте только с официального сайта, проверяйте, что URL правильный

- Устанавливайте расширения только из официальных магазинов. Проверяйте, какие разрешения запрашивает расширение (никогда не давайте «доступ ко всем сайтам»).

- Если создаете донатные виджеты, то размещайте код на своем сервере, не используйте внешние библиотеки (CDN). Так вы контролируете, какая версия библиотеки используется, и исключаете риск автоматического обновления до скомпрометированной версии.

Стоп-лист: что точно не надо использовать в донатах

🚫 Браузерные расширения без верификации (фейковые MetaMask/Phantoms крадут сид).

🚫 Виджеты с внешними CDN/библиотеками (кейс Ledger Connect Kit высветил все риски).

🚫 QR-коды и ссылки из Telegram без двойной проверки адреса в браузере.

🚫 Обновления без проверки release notes и подписей (supply-chain атака).

🚫 Seed в облаке/фото/скринах (вредоносный софт или изъятие устройства при обыске = полный доступ).

🚫 Ввод seed-фразы на сайте – это 100% фишинг, закрывайте страницу.

Как все это применить на практике

Если вы принимаете донаты

Внедрите мультисиг (кошелек, где для перевода нужны подписи 2 из 3 человек) с геораспределением ключей; донатные страницы – статичные на IPFS.

Если вы донатите

- Всегда копируйте адрес вручную с официального сайта НКО, проверяйте его в блокчейн-эксплорере перед отправкой.

- Если сканируете QR-код – обязательно проверьте адрес на экране кошелька перед подтверждением транзакции.

- Не переходите по ссылкам из Telegram/Discord – всегда идите напрямую на официальный сайт НКО.

- Если сайт просит ввести seed-фразу – это 100% фишинг, немедленно закрывайте страницу.

- Используйте hardware-кошельки (Ledger/Trezor) для крупных переводов.

Общий совет

Регулярные аудиты (Revoke.cash для approvals); тренинги по фишингу для команды.

Это спецвыпуск рассылки Теплицы. Мы регулярно рассказываем о том, как меняется мир безопасности и цифровых денег вокруг нас. Раз в месяц мы более подробно рассказываем о том, как себя защитить. Так как мы считаем тему особо важной, мы одновременно делаем рассылку и публикуем на сайте не сокращенную, а расширенную версию, где более подробно останавливаемся на различных кейсах и сценариях. Обычно мы делаем рассылку по понедельникам, а версию для сайта публикуем немного позже. Подпишитесь на рассылку — ее сложнее заблокировать, вы не пропустите от нас самое важное.