На крупнейшей конференция «на стыке» гражданского активизма и технологий RightsCon в этот раз меня интересовали разные инструменты, так или иначе связанные с безопасностью. Обычно их представляли сами разработчики.

Конференция прошла 7-11 июня 2021 года. И уже второй раз онлайн. Увы — потому что все сколько-нибудь да жалеют о личных встречах и увлекательных поездках. Ура! — потому что участвовать в онлайн-версии RightsCon оказалось необычайно легко, дешево и удобно.

Ricochet Refresh

Помните свернутые проекты TorChat и Tor Messenger? Ricochet из той же компании. Еще один «совершенно анонимный мессенджер». Его разработка началась в 2014 году, но прожил Ricochet недолго. Последний стабильный релиз программы увидел свет в ноябре 2016 года. На его обломках возникла вторая версия под названием Ricochet Refresh.

Это бесплатный децентрализованный мессенджер с открытым кодом, где данные передаются через сеть Tor. Разработчики делают упор на защиту анонимности пользователя. Мессенджер не привязан к номеру телефона и не передает метаданные, которые могли бы перехватить «человек-в-середине» или иной злоумышленник.

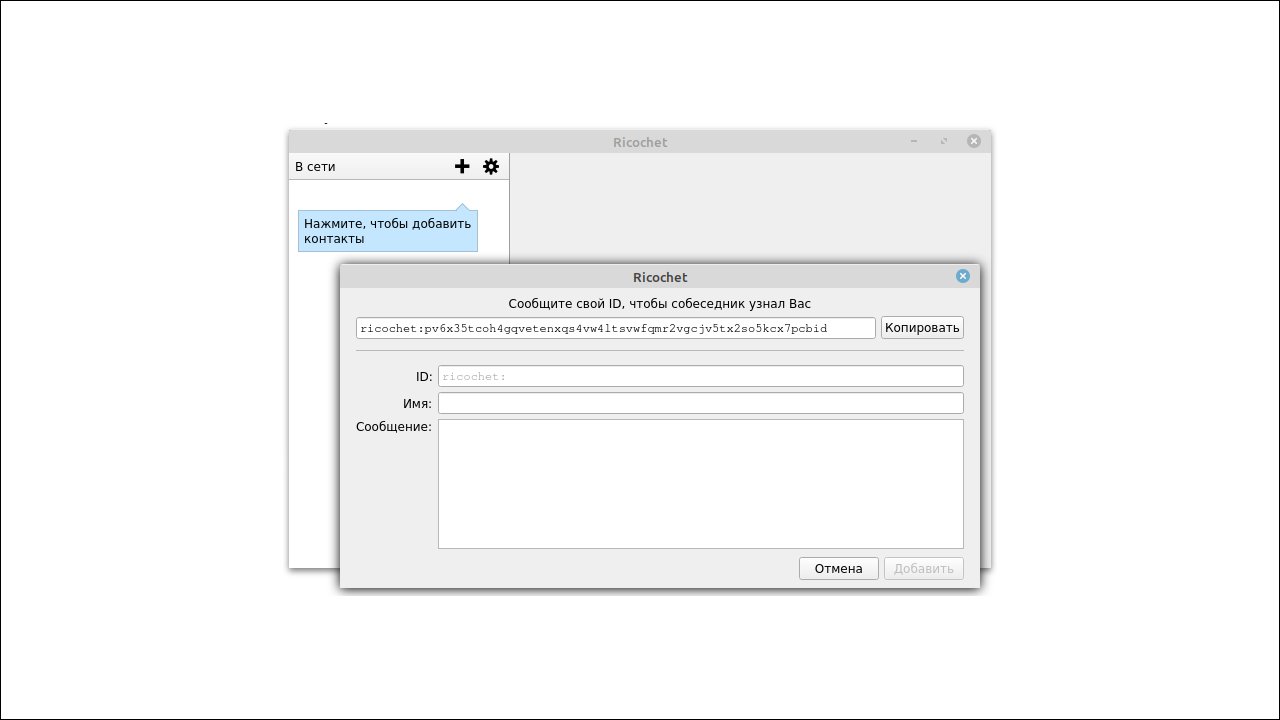

«Узнать» друг друга пользователи Ricochet Refresh могут по ID. Пример такого ID весьма непростого вида:

ricochet:pv6x35tcoh4gqvetsnxqs4rw4ltsvwfqmr2vgcjv5tx2s25kcx7pcbid

К счастью, записывать и запоминать ID не нужно. Достаточно обменяться ID по какому-нибудь другому защищенному каналу и можно общаться с приятелями. Установка Ricochet Refresh напоминает установку Tor Browser: портативно, быстро, лаконично.

Как у любого нового средства коммуникаций, главная проблема при внедрении Ricochet — очень малое число людей, знакомых с этой программой и желающих ее использовать. Не будете же вы посылать сообщения самому себе. Есть и другая проблема, которая способна охладить пыл тестировщиков: у Ricochet Refresh пока нет версий для мобильных устройств. Вообще ни для каких. Бета-версий тоже нет. Возможно, если Ricochet Refresh позиционировать не как мессенджер, а исключительно как средство для анонимной передачи сообщений от источников информации журналистам, на отсутствие мобильных приложений можно закрыть глаза.

Secure Connect

Еще один инструмент для тех, кого в англоязычных публикациях называют «whistleblowers» — источников общественно значимой информации. Точнее, для тех из них, которые желают сохранить анонимность, опасаясь давления и репрессий. Разработчик — известный немецкий сервис электронной почты Tutanota (Теплица уже писала о нем). Обратите внимание, что сайт Tutanota, наряду с некоторыми другими инструментами обеспечения безопасности, блокируется Роскомнадзором.

На ум сразу приходит инструмент SecureDrop. Это, возможно, самое известное на сегодня решение для редакций (Теплица писала о нем в далеком 2016 году). SecureDrop применяют такие издания, как The Guardian, The Washington Post, Süddeutsche Zeitung. Этот подход не просто основан на сети Tor, но и требует от информатора использовать Tor Browser. Без него вы даже не сможете пройти по ссылкам в предыдущем предложении.

SecureDrop сравнительно сложен в установке на стороне сервера. В таких странах, как Россия, анонимности придется проделать немалый путь, чтобы получить признание как право человека, достойное заботы и уважения. Поэтому сегодня даже небольшие трудности технического характера способны подтолкнуть людей махнуть рукой на анонимность и на инструменты вроде SecureDrop.

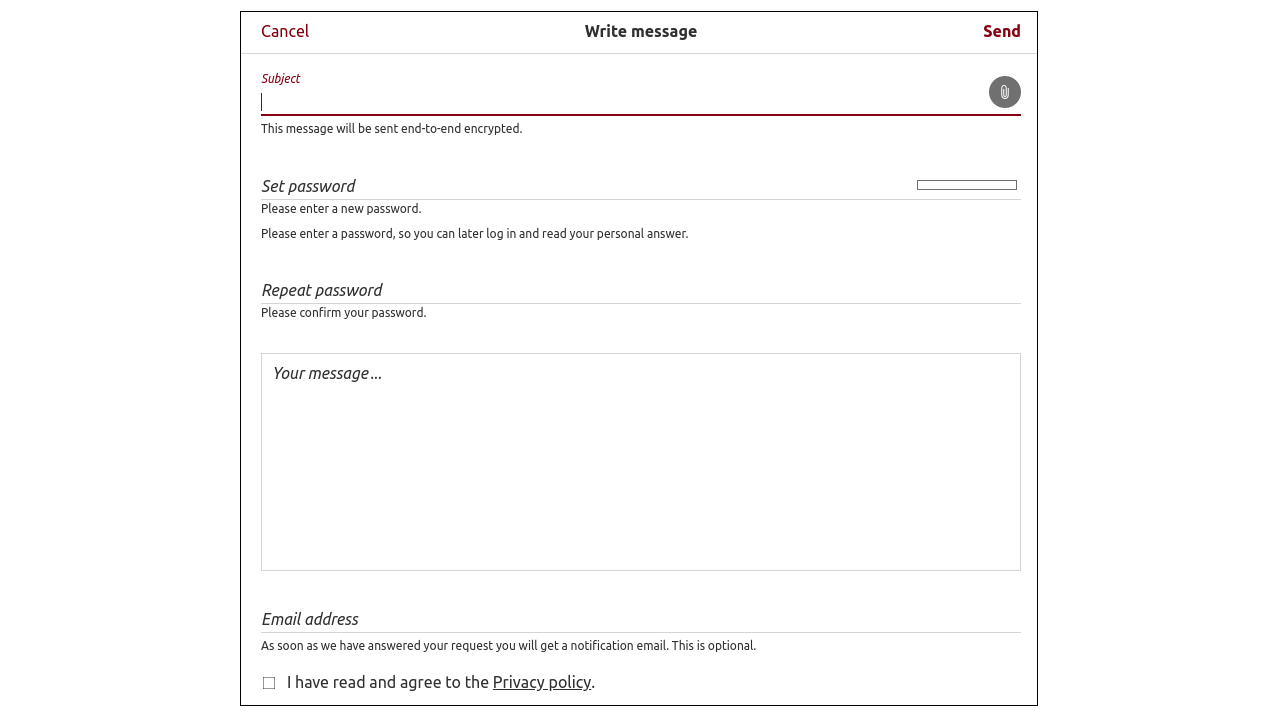

Tutanota предлагает вариант попроще. Веб-мастеру сайта, где будет установлен Secure Connect, понадобится лишь настроить домен (чтобы люди попадали на соответствующую страницу) и разместить у себя форму с двумя кнопками: «Отправить сообщение» и «Прочитать ответ редакции». Вот здесь можно посмотреть демонстрацию. Щелкая по первой кнопке, информатор видит следующее:

Пароль нужен для того, чтобы информатор мог в следующий раз зайти на сайт и проверить, как дела с его сообщением, ответила ли что-нибудь редакция. Никакие реквизиты, вроде адреса электронной почты, номера телефона или никнейма, в мессенджере оставлять не нужно.

Хотя скриншот на английском языке, владелец сайта может использовать любой язык по выбору. Secure Connect переведен более чем на два десятка языков, включая русский. При желании можно изменить дизайн кнопок и цветовую гамму.

Blacklight

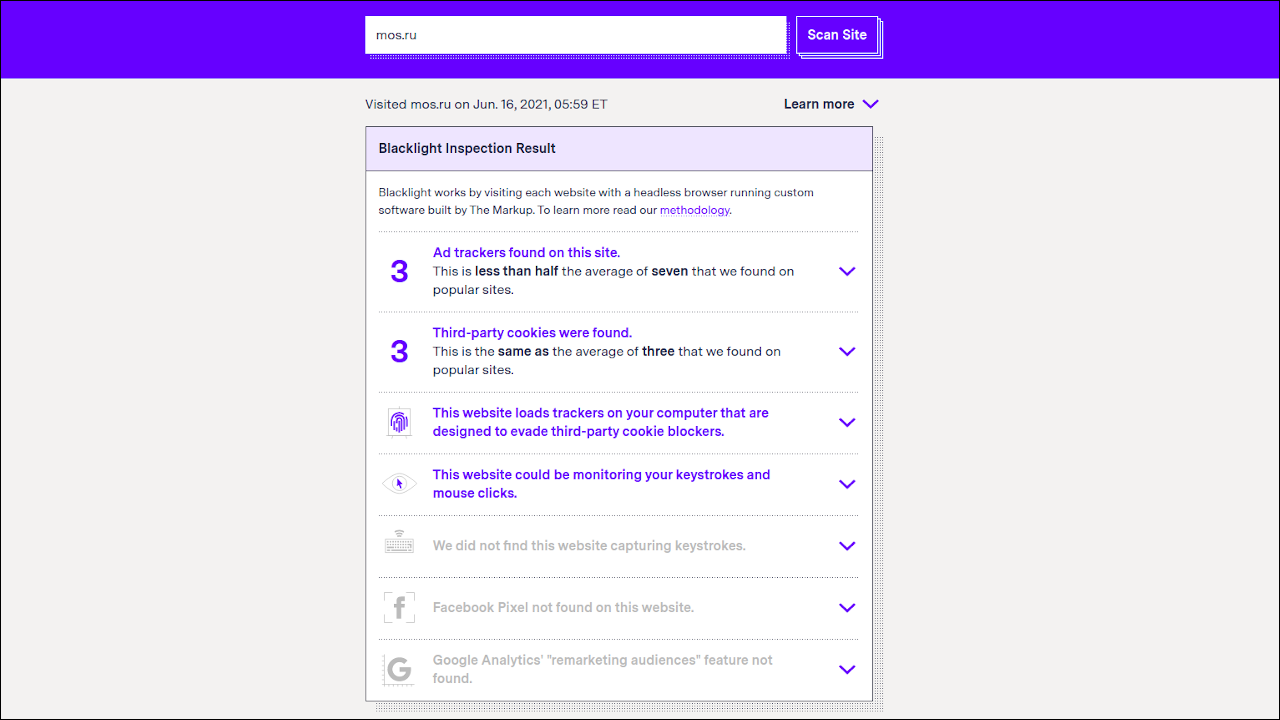

Возможно, вы уже сталкивались с внешней оценкой безопасности сайтов. Вводите адрес в окошко, и сервис показывает, чего ждать на этом сайте человеку, заботящемуся о приватности. Это и есть задача сервиса Blacklight. Разработчик — команда журналистов The Markup. Название «Blacklight» следует переводить не как парадоксальный «черный свет», а скорее как «ультрафиолет». Намек на то, что с помощью этого инструмента можно увидеть данные, скрытые от обычных глаз.

На проверку сайта Blacklight требуется от 30 секунд до минуты. Никакой технической квалификации для пользования сервисом не требуется. На скриншоте ниже Blacklight обнаружил трекеры, куки-файлы третьих лиц и другие «подарочки», которые приготовил для посетителей сайт mos.ru. В основном это статистика типа Яндекс.Метрики.

Встречаются и более оригинальные задумки. Например, Blacklight сообщил мне, что сайт пытается обойти защиту от баннеров и трекеров моего браузера Brave и идентифицировать браузер, несмотря на мои попытки этому воспрепятствовать.

Blacklight и ему подобные сервисы помогают людям лучше понимать, какую информацию о них собирают сайты и что собой представляет цифровой отпечаток браузера. Вдруг кто-то неравнодушный напишет админам сайта и попросит умерить аппетиты. А то и решит сменить не в меру «болтливый» браузер.