Мы оставляем в Интернете множество цифровых следов: имена и фамилии, даты, информацию о семье и работе, рассказы о привычках и хобби, данные об имуществе и местоположении, фотографии себя и своих близких. Чаще всего это нас не волнует, не сказывается на делах или онлайновых развлечениях. Но если в игру включается мотивированный злоумышленник, ситуация меняется. Такому персонажу под силу собрать множество личных данных, чтобы спровоцировать преследование или жестокую травлю. Это называется «доксинг» (doxing). О том, как снизить риски, размышляет наш эксперт Сергей Смирнов.

Нарыть и обнародовать

Однажды теплым августовским вечером 2017 года сотрудник университета Арканзаса Кайл Куинн гостил со своей женой у друзей. Зазвонил телефон. Взволнованный коллега разыскивал Кайла: «Срочно загляни в «Твиттер»!». Кайл сделал это и обомлел. «Твиттер» пестрел яростными и презрительными сообщениями в его адрес. То же самое творилось в ящике email. На фотографии, которую разметало по всему Интернету, Куинн был запечатлен с факелом на шествии «ультраправых». Кто-то отыскал и опубликовал его домашний адрес. Незнакомые люди требовали, чтобы расиста Куинна немедленно уволили из университета. Сыпались угрозы. Опасаясь за свою жизнь, супруги решили переночевать у друзей.

В родном университете Кайл Куинн занимался проблемами диагностики и лечения осложнений диабета. Он не имел никакого отношения к расистам и не участвовал в марше. Но онлайновые активисты этого не знали. Они сопоставили злополучную фотографию с открытыми данными из Интернета. Внешнее сходство (комплекция, цвет волос, борода) и футболка с надписью «Арканзас» подтолкнули преследователей к выводу, что на фото именно Куинн. Бедняга стал жертвой ошибки доксинга.

«Нарыть и обнародовать» – вот что такое «доксинг». Информацию о человеке собирают в социальных сетях, форумах, чатах. Данные с разных сайтов сопоставляют, анализируют, уточняют. Помимо сбора общедоступной информации, могут применяться хакерство, социальная инженерия, фишинг. Доксеры не просто идентифицируют человека – они публикуют его личную информацию, компрометирующие материалы, или передают их тому, кто решительно берет дело в свои руки. Конечные цели: привлечь внимание публики, организовать жесткую кампанию давления и преследования, призвать государство или какую-то группу обрушить силу на жертву. Сетевые конфликты и преследования – мощное оружие. Они часто не ограничиваются сетью и могут сломать человеку жизнь.

В декабре 2017 года 18-летний Кейси Вайнер из Огайо и 20-летний Шейн Гаскилл из Канзаса играли в командный сетевой шутер Call of Duty. Они виртуально подстрелили друг друга и проиграли миссию, а вместе с ней и денежную ставку. Разъяренный Вайнер свалил вину на Гаскилла и пригрозил, что разберется с ним в реальном мире. Гаскилл с насмешкой продиктовал свой адрес и сказал, что будет ждать. Вайнер связался со своим безбашенным приятелем Тайлером Барриссом, жившим в Калифорнии, за которым тянулся хвост криминальных сюжетов. Баррис позвонил канзасским копам с общественного телефона, назвался вымышленным именем и сообщил: по такому-то адресу произошло убийство, и убийца держит под прицелом еще двух человек. Полицейские примчались на место. Увы, они были совсем не подготовлены к операциям по освобождению заложников. Один из полицейских открыл стрельбу и застрелил владельца дома. Убитым оказался 28-летний отец двух детей Эндрю Финч, не имевший никакого отношения ко всей этой истории. Гаскилл назвал неверный адрес. Сумма ставки, из-за которой поссорились игроки, равнялась полутора долларам.

В России жертвами онлайновых преследований становятся, в частности, ЛГБТ-активисты. Члены нацистских, ксенофобских группировок, а также просто онлайновые хейтеры неоднократно занимались доксингом – выкладывали в Сети адреса и телефоны участников ЛГБТ-сообщества с намеками или даже прямыми призывами к людям «нанести визит» своим недругам. В 2018 году даже появился сайт «гомофобной игры Пила», где за избиение людей «нетрадиционной ориентации» предлагали деньги. На сайте, в частности, рассказывалось об отдельных ЛГБТ-активистах, публиковались их фотографии и контактная информация.

В июле 2019 года журналисты высказали предположение о связи «Пилы» с убийством гражданской и ЛГБТ-активистки Елены Григорьевой в Санкт-Петербурге. На сайте «Пилы» Григорьева была обозначена как одна из «мишеней». За свою гражданскую позицию женщина неоднократно подвергалась угрозам и давлению хейтеров, в том числе онлайн. Российская ЛГБТ-Сеть выпустила краткую юридическую памятку о том, как поступать, если вы заметили сайт вроде «Пилы».

Доксинг не всегда носит сугубо негативный характер. Например, распространение данных о реутовской живодерке Дарье Смирновой, мучившей животных и рассылавшей угрозы зоозащитникам (2018 год), позволило в конечном счете поймать садистку и ее сообщника (они скрывались под псевдонимами) и привлечь их к ответственности. В социальных сетях распространялись фото, адрес места работы и подробности биографии Смирновой.

Иногда доксингом считают раскрытие лишь конфиденциальной информации, например, данных из медицинской карты пациента, но это ошибка. Доксинг подразумевает раскрытие любой информации о жертве, облегчающей задачу преследователям. К примеру, если у человека есть автомобиль, это обычно ни для кого не секрет. Однако раскрытие подробностей в соответствующем контексте может привести к тому, что злоумышленники повредят или уничтожат припаркованную во дворе машину.

Юридическая сторона доксинга непроста. Обычно можно говорить о нарушении законодательства о персональных данных. Но когда речь заходит о последствиях, трудно привлечь к ответственности конкретного негодяя. Как и в случаях преследования (сталкинга) или травли (буллинга), правоохранительные органы допускают применение статьи 119 УК РФ («Угроза убийством») только при условии, что угроза «может быть реально осуществлена». Настойчивые сообщения в WhatsApp, записки в почтовом ящике и агрессивные комментарии в социальной сети, как правило, не считаются достаточными основаниями для возбуждения уголовного дела. «Подойдет» разве что выламывание двери топором, как в фильме «Сияние», да и то при наличии свидетелей.

Селф-доксинг

Увы, человек обычно знакомится с понятием доксинга, уже поделившись с Интернетом изрядным количеством данных о себе.

Селф-доксинг – самостоятельное формирование картины «что они могут найти обо мне в Сети». Представьте себя на месте злоумышленника, который вознамерился подложить вам свинью или выполняет чей-то заказ. До какой информации, где и как он сумеет добраться? По ходу дела можно попробовать удалить некоторые данные и поменять настройки аккаунтов.

Просматривая сеть в поисках информации о себе, вы можете захотеть сохранить некоторые обнаруженные документы, фотографии, видеофайлы, гиперссылки, а также сделать текстовые заметки. Вероятно, эти данные будут содержать приватную информацию о вас. Чтобы не умножать риски, лучше сохранять собранные данные на защищенном (например, зашифрованном) носителе.

Во время селф-доксинга не стоит создавать новый «цифровой след», поэтому используйте защищенный браузер, например, Tor.

«Когда устраиваете «охоту на самого себя», есть риск обнаружить что-нибудь неприятное, – отмечают эксперты из организации Access Now. – Если чувствуете, что вам может понадобиться эмоциональная поддержка, позаботьтесь, чтобы близкие люди были неподалеку».

Аккаунты и публичные профили

Едва ли не главный источник для доксинга – общедоступные профили и публикации в социальных сетях и на разных дискуссионных площадках. Кстати, там часто и зарождается конфликт, подталкивающий злоумышленника искать и анализировать информацию о жертве. Просмотрите все свои аккаунты один за другим: Facebook, «ВКонтакте», Instagram, Twitter, сайты знакомств, сайты для путешественников, сайты, посвященные вашим хобби, словом, везде, где вы когда-либо заполняли регистрационную анкету, придумывали логины и пароли и/или хотя бы проводили заметное время. Пользователям парольных менеджеров будет проще это сделать, имея под рукой весь список таких ресурсов. Избавьтесь от лишних данных. Удивительно, сколько людей, не занимающихся журналистской деятельностью или публичной политикой, не являющихся «селебрити» или официальными лицами своих организаций и компаний, считают нужным сообщать миру о каждой смене работы с указанием должности.

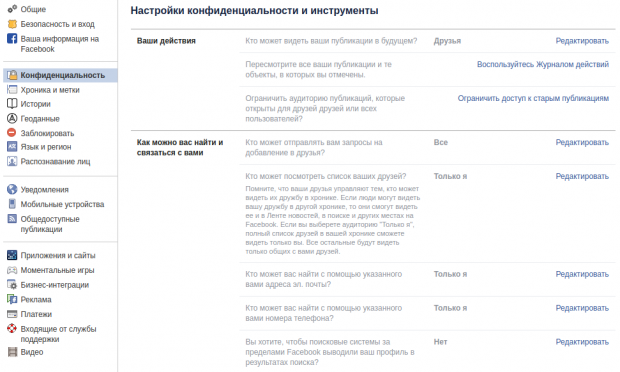

Вы можете не только убрать лишнюю персональную информацию из профиля, но и при желании «подкрутить» настройки аккаунта, чтобы сделать его менее публичным. Вот некоторые возможные изменения для Facebook:

- «Настройки» – «Конфиденциальность» – «Кто может посмотреть список ваших друзей» –> «Только я»

- (там же) «Кто может найти вас с помощью указанного вами адреса эл. почты / телефона» –> «Только я» или «Друзья»

- (там же) «Вы хотите, чтобы поисковые системы за пределами Facebook выводили ваш профиль в результатах поиска» –> «Нет»

- «Настройки» – «Геоданные» –> «Журнал геоданных выключен»

- «Настройки» – «Распознавание лиц» – «Вы разрешаете Facebook распознавать вас на фото и видео?» –> «Нет»

Facebook допускает ограничение аудитории ранее опубликованных сообщений. «Журнал действий» поможет вручную поискать среди прежних публикаций те, где, возможно, раскрывалась персональная информация. И Facebook, и «ВКонтакте» позволяют скачать всю вашу информацию целиком, что может быть полезно для селф-доксинга.

Жесткие настройки подойдут не всем. Выбор зависит от вашей модели рисков. Так, журналист, которому нужно, чтобы его легче находили потенциальные источники информации, вряд ли захочет «уйти в тень».

Еще по теме: Видеоурок Теплицы: защитите свой трафик с помощью плагина HTTPS Everywhere

Особое внимание стоит обратить на фотографии. Невинный личный снимок способен раскрыть такие детали, как внешний вид дома и подъезда, марку и номер автомобиля, любимое место вечерней прогулки. Многие с радостью делятся фотографиями детей и внуков, но так ли это безопасно? Если вы в «группе риска» из-за своего рода деятельности, конфессии или чего-либо ещё, или у вас назревает личный конфликт с потенциально опасным человеком, ребенок может стать более простой мишенью, чем вы сами. Стоит ли делиться со всем миром приватными фотографиями тех, кто не может себя защитить?

Полезен поиск внутри самих ресурсов, в частности, социальных сетей. У Яндекса даже есть сервис поиска сразу по нескольким популярным соцсетям, попробуйте.

Встретили информацию, которой на том или ином сайте быть не должно?

- Постарайтесь удалить данные самостоятельно с помощью функционала соответствующего сервиса. Если вы не знаете, как это сделать, поищите в Интернете что-нибудь вроде «как удалить мой отзыв Tripadvisor» и наверняка получите быстрый ответ. Например, если вы обнаружили, что кто-то опубликовал в Facebook вашу личную фотографию без вашего разрешения (тем более в негативном контексте), откройте фото, наведите на него курсор, выберите в правом нижнем углу «Параметры» – «Получить поддержку или пожаловаться на фото» и далее следуйте инструкциям.

- Если нужных опций не видно, попробуйте найти форму запроса на удаление информации или хотя бы адрес email администрации ресурса. У всех сколь-нибудь приличных сайтов есть соглашения о публикации данных (могут называться по-разному). Посмотрите, на какой пункт соглашения вы можете сослаться в своей жалобе владельцу сайта. Например, на популярном ресурсе сдачи жилья в наем Airbnb хозяева квартир и гости не могут удалять отзывы друг друга, но можно обратиться с претензией к администраторам сервиса, если злоумышленник публикует «незаконный контент или контент, который нарушает права другого человека или объекта, включая право интеллектуальной собственности или право на частную жизнь».

Неиспользуемые, устаревшие аккаунты есть смысл просто удалить. Предварительно почитайте об этой процедуре. Какое время займет удаление? Будут ли удалены резервные копии и журналы (логи)? Как насчет ваших комментариев и переписки с другими пользователями сервиса? Возможно, вам придётся удалить кое-что вручную.

Только для друзей

А давайте будем публиковать личную информацию только для онлайновых «друзей», не для всех, и доксинг исчезнет. Да?

К сожалению, нет.

Первая причина – опрометчивое добавление в «друзья» малознакомых и совсем незнакомых людей, среди которых может оказаться человек, мягко говоря, вам не симпатизирующий. «Зафрендиться», чтобы читать «подзамочные» сообщения, – обычная практика в соцсетях.

Вторая причина – уязвимость самих друзей. Если злоумышленник так или иначе получит доступ к аккаунту вашего онлайнового «друга», он увидит все ваши «дружеские» публикации.

Не полагайтесь на фильтр «только для друзей» как на гарантию безопасности. Не стесняйтесь иногда пройтись по профилям «друзей», что они пишут у себя в лентах (или почему совсем не пишут), посмотреть, с кем они водят сетевую дружбу, в каких группах состоят. Не добавляйте в друзья кого попало.

Поиск по сайтам

Попробуйте использовать поисковые системы, чтобы найти информацию о себе в Интернете. Начните с обычного текстового поиска Google и Яндекс. Что будем искать? Ваши имя и фамилию, никнейм, город, где вы живете, название организации/редакции, где работаете, адрес электронной почты, номер телефона. Комбинируя эти данные, злоумышленник может добраться и до другой информации. Получится ли у него «нарыть» что-то на вас?

Для более успешного поиска вы можете использовать операторы и уточнять запросы.

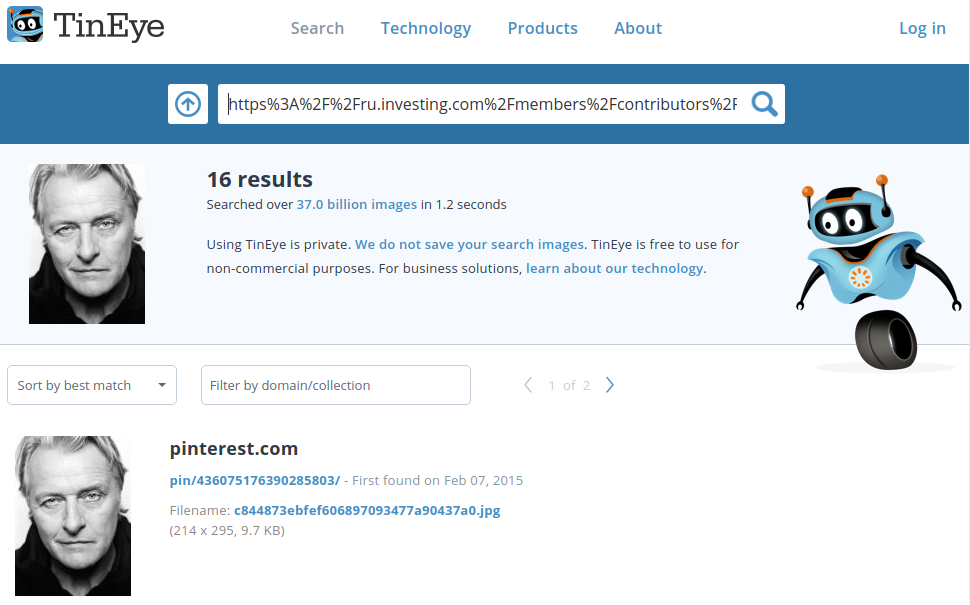

Воспользуйтесь поиском по картинкам (ваше фото, аватарка). Такие сервисы обычно предлагают загрузить иллюстрацию или, если она уже размещена в Сети, ввести адрес:

- Картинки Google (нажмите на значок фотоаппарата);

- Яндекс.Картинки (аналогично);

- TinEye.

Обнаружив на каком-либо сайте вашу персональную информацию, которой, как вам кажется, там не место, можете попробовать ее удалить. Конечно, когда речь идет об Интернете, слово «удалить» приходится брать в скобки: что хотя бы раз было опубликовано, может быть множество раз скопировано, архивировано, складировано в облако в виде резервных копий (до содержимого которых не доберется ни один поисковик) или сохранено офлайн. Но все же вы можете уменьшить шансы темных сил. Менее подготовленные и мотивированные злоумышленники, потерпев неудачу на первых шагах, могут отказаться от своего замысла.

Загляните на сайт вашего работодателя. Есть ли там информация о вас? Раскрывает ли эта публикация какие-либо избыточные подробности? (Например, ваше хобби или семейное положение.)

Если у вас есть собственный сайт-визитка, обратите внимание на опубликованные данные о вашей жизни, карьере, интересах.

Whois

Вы владелец доменного имени и указывали при регистрации свои данные (имя, фамилию, почтовый адрес, адрес email)? Любой пользователь Интернета прямо из браузера может сделать запрос к базе Whois относительно любого домена. Если ваш домен в зоне .ru или .рф, информация о вас не будет «рассекречена» (наблюдатель увидит лишь строчку «частное лицо»). Но если вы владеете доменным именем, например, в зоне .org, ваше имя (registrant) будет видно. До 2018 года запросы Whois позволяли увидеть также контактную информацию (вплоть до домашнего адреса), сейчас – нет. Если связь домена и вашего имени создает для вас риски, подумайте о том, чтобы обратиться в компанию, где зарегистрировано доменное имя (компанию, которой вы регулярно платите за поддержку домена), и узнать, может ли она предоставить защиту ваших персональных данных. Крупные регистраторы доменных имен имеют такие сервисы (например, у компании NameCheap такой сервис называется WhoisGuard, у компании GoDaddy – Domains By Proxy).

Существуют специальные ресурсы, хранящие историю изменений в записях базы Whois (domaintools, domainIQ). Они позволяют подписчикам на платной основе просматривать данные владельцев. Если злоумышленник достаточно мотивирован, чтобы выкладывать деньги за такие данные, он может воспользоваться подобным сервисом. Защита приватности от регистратора домена (в предыдущем абзаце) поможет, но если данные ранее были открыты, есть шанс их обнаружить в таком сервисе.

И прочие базы

Существует пестрая ярмарка всевозможных государственных и коммерческих учреждений, где наши соотечественники бесконечно предъявляют документы и заполняют анкеты. Автомобилисты, обладатели загранпаспортов, покупатели железнодорожных билетов, владельцы банковских счетов, индивидуальные предприниматели, участники дисконтных программ, акций и лотерей, постояльцы гостиниц, получатели посылок и бандеролей, все те, кому полагаются льготные лекарства, кто устраивает ребенка в школу или оформляет ипотеку – все они оставляют за собой след из персональных данных. И, конечно, существуют базы данных, формируемые против нашего желания. Некоторые из этих баз открыто публикуются в Интернете, например, вы можете поискать людей по российской базе судебных приставов.

Следует с осторожностью относиться к зазывным обещаниям вроде «мгновенный поиск в базе МВД» и «найдем любого человека по имени». На этом поле часто действуют мошенники. Если вы видите бесплатный сервис с таким оформлением, то он обычно или не работает, или опирается на устаревшие базы, правдами и неправдами добытые неизвестно кем и как. Впрочем, есть вероятность, что и злоумышленник отправится тем же путем, поэтому можно попробовать бесплатные сервисы просто чтобы убедиться: ваших данных там нет.

Еще по теме: Куда приведут ваши цифровые следы?

Иногда в публичном доступе оказываются «взломанные» или «слитые» базы. (Владельцы ресурсов, бывает, не спешат объявить об этом пользователям.) Американский аналитик Трой Хант поддерживает сайт «Have I Been Pwned?». Я наудачу указал в форме один из своих электронных адресов и узнал, что он был в базе музыкального сайта Last.fm, взломанной несколько лет назад. Что-то подобное случилось с вашим адресом email? Как минимум это причина, чтобы сменить пароль, установить в соответствующем аккаунте двухфакторную аутентификацию (если есть такая возможность), а то и просто удалить аккаунт. Но, увы, сам факт вашей связи с конкретным сайтом станет известен злоумышленнику – запрос может сделать любой.

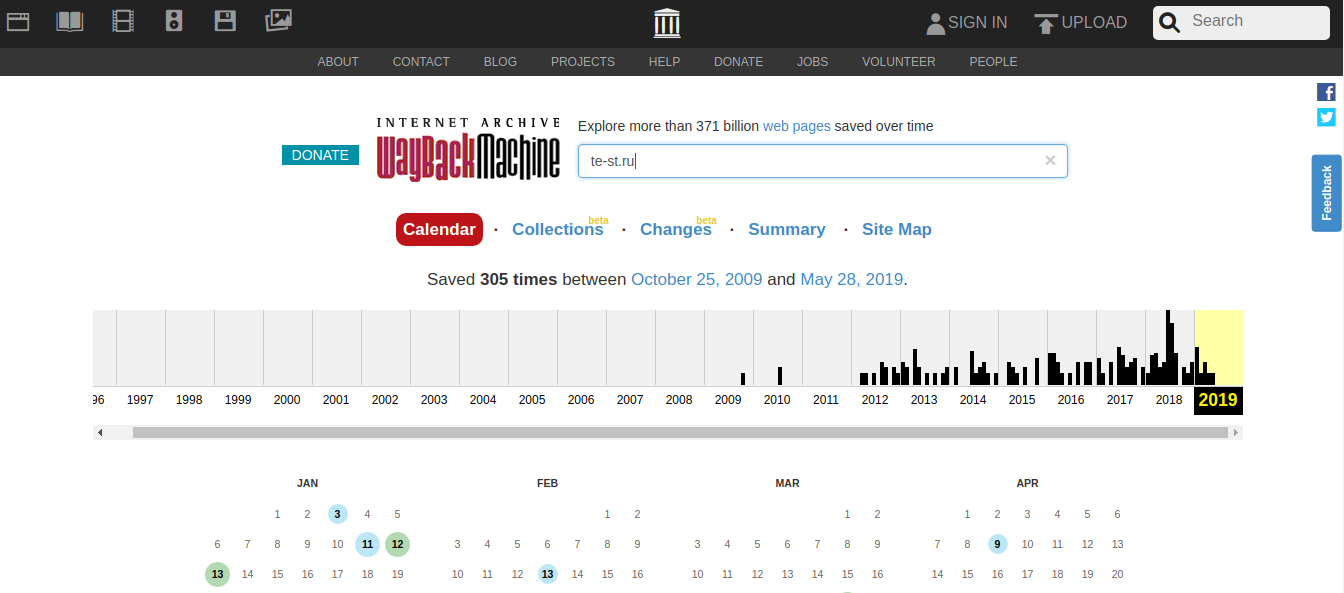

Поговорку «что упало, то пропало» удачно иллюстрирует интернет-архив archive.org. Если вы еще не пользовались его инструментом Wayback Machine, попробуйте. Сайт содержит миллиарды копий веб-страниц. С помощью Wayback Machine можно увидеть, что представлял собой сайт два, пять и даже десять лет назад. Для этого достаточно ввести адрес нужной страницы в форму.

Не все страницы индексируются. Если вы убрали какие-то данные со своего сайта, но по-прежнему видите их в копиях на archive.org, попросите администратора вашего сайта разобраться – он знает как (подсказка: внести изменения в файл robots.txt). Будьте готовы к тому, что для достижения результата, возможно, придется переписываться с администраторами archive.org (некоторые владельцы сайтов жаловались на неповоротливость технического решения). Когда в ответ на запрос в Wayback Machine вы увидите строчку «This URL has been excluded from the Wayback Machine», это значит, что результат достигнут.

Как удалить ваши данные на основании закона

Юридически в соответствии со ст. 9 Федерального закона РФ № 152 «О персональных данных» при предоставлении персональных данных вы даете свое согласие, которое в соответствии с частью 2 этой статьи может быть вами отозвано. Даже если сервис не предлагает удобной формы удаления данных, вы можете использовать это свое право, написав его владельцам и сославшись на эту статью. Некоторые сайты и сервисы содержат описание процедуры удаления персональных данных в своих пользовательских соглашениях, а учреждения предлагают вам подписать документ о согласии, где мелким шрифтом написано, как это согласие можно отозвать. Так, например, поступают частные клиники. (Вот пример заявления на отзыв согласия на обработку персональных данных от Ситибанка.)

В некоторых случаях отзыв не поможет. Закон позволяет оператору (тому, кто обрабатывает ваши данные и, в частности, хранит их) продолжать свое дело. Список исключений содержится в той же статье 9 закона «О персональных данных», он довольно велик и включает, например, ситуацию, когда вы сами опубликовали свои данные для неограниченного круга лиц.

«Все пользователи услуг связи на территории России находятся (должны находиться) «под колпаком» СОРМ (система технических возможностей оперативно-розыскных мероприятий), – дополняет главный инженер хостинговой компании «Комтет» Михаил Ивановский. – Оператор связи передает на оборудование СОРМ регистрационные данные клиентов и их платежей, журналы доступа и весь трафик, включая голосовые звонки и переписку по открытым каналам. То есть все наши действия в сетях связи. СОРМ курируется сотрудниками ФСБ. Запретить оператору связи этим заниматься или добиться удаления уже собранных персональных данных от ФСБ не выйдет. Кто, когда и как с помощью СОРМ получал доступ к вашей переписке, переговорам и другим вашим данным – вы не узнаете. Предотвратить такого рода вторжение в частную жизнь со стороны государственных органов можно, используя защищенные каналы связи, шифрование, VPN».

Меньше данных!

Все рекомендации, которые специалисты по безопасности публикуют в связи со сталкингом, буллингом, доксингом и онлайновым шантажом, содержат настойчивую просьбу не делиться в Сети избыточной информацией о себе и своих близких. И это действительно хороший совет. Люди часто забывают про него, потому что ощущают себя комфортно «здесь и сейчас» в атмосфере обжитой «онлайновой комнатки», где собеседников всего несколько человек и каждому можно доверять. Но злоумышленник может получить доступ к аккаунту вашего друга, которому вы отправляли интимные фотографии. Или вы пропустите строчку мелким шрифтом в пользовательском соглашении (которое, кстати, владелец сервиса может менять по своему усмотрению), и данные о вашей учебе, семейном положении, хобби, поездках и планах утекут третьей стороне. Если можете не делиться персональными данными – не делитесь.

Еще по теме: Связывание аккаунтов: риски и рекомендации

В некоторых случаях бывает разумно указать не настоящее имя, а псевдоним, да и обнародовать адрес email не всегда есть смысл.

Успех доксинга зависит от способности злоумышленника связать разные данные о вас между собой, а затем сопоставить онлайновый профиль с реальной личностью. Вы можете этому превентивно противостоять: снижайте связанность данных. Старайтесь не оставлять однотипных «цифровых следов», например, не использовать один и тот же никнейм/логин или пароль на разных сайтах. Избегайте ситуации, когда несколько важных аккаунтов оказываются привязаны к одному адресу email или телефону. Ранее мы подробно писали, почему бывает опасно связывать аккаунты и как этого избежать.

А еще что-нибудь посоветуете?

- Убедитесь в защищенности компьютеров и рабочих устройств. Устраните или, по крайней мере, уменьшите риски, связанные с цифровыми, юридическими, физическими, психологическими угрозами. Операционной системе нужно иногда обновляться, среди установленных программ недопустим «пиратский» софт, а свалившееся в почту требование срочно перейти на сайт Гуугл и ввести там логин с паролем, чтобы «защетить свой акаунт», должно вызывать вашу мудрую усмешку.

- Разберитесь с паролями, чтобы исключить использование одного пароля в двух и более аккаунтах. Используйте существующие рекомендации относительно парольной защиты и парольные менеджеры.

- Включите двухфакторную аутентификацию во всех своих аккаунтах, где это возможно. Лучше, если вторым фактором станут не SMS-сообщения, а временные коды, генерируемые приложением на смартфоне. И не забудьте страховку в виде одноразовых кодов на случай, если со смартфоном что-то случится.

- Отключите все геолокационные сервисы и не включайте их без необходимости. Не устанавливайте на смартфон фонарик, записную книжку или конвертер валют, если они требуют доступ к геолокации (зачем?); поищите альтернативные приложения. Оставьте привычку «чекиниться» в аэропортах, отелях и кафе.

- Будьте внимательны и не попадайтесь на крючок соционженерам.

- Поделитесь своими соображениями о доксинге с родными и близкими. Возможно, они захотят убрать из своих аккаунтов лишнюю персональную информацию (в том числе о вас) и изменить настройки. Бывает, что злоумышленник, которому трудно «подобраться» непосредственно к жертве, «действует» через кого-то из родных или близких.

- Возможно, удастся убедить работодателя, что выкладывать на сайте ваше фото не нужно и что корпоративная привычка составлять адреса email из имени и фамилии сотрудника не такой уж непреложный стандарт.

- Если вы подверглись доксингу в связи с вашей работой, членством в какой-либо организации или сообществе, принадлежностью к какой-то этнической, религиозной или иной группе, постарайтесь известить ближайших коллег. Возможно, агрессивные действия коснулись не только вас, или коснутся в ближайшем будущем.

- Имейте в виду, что рекомендации относительно конкретных сервисов и программ (особенно инструкции) довольно быстро устаревают.

Вам не удастся гарантированно достичь полной сетевой анонимности. Тем не менее с помощью селф-доксинга можно обнаружить и прекратить утечки данных, изъять некоторые данные из Сети (это может остановить злоумышленников с невысокой подготовкой и мотивацией) и сделать себе пометку на будущее: не стоит рассказывать все о себе на каждом углу. Просто ради безопасности.

Что почитать

- Access Now. Руководство по селф-доксингу.

- Центр цифровых прав. Как правильно пользоваться правом на забвение в России.

- Анна Доскалеску. Doxxing Can Ruin Your life. Here’s How (You Can Avoid It.

Автор благодарит руководителя хостинг-компании «Комтет» Михаила Ивановского за помощь в работе над статьей.